F&Fサーバに対して最も多いのがPostfixの認証を突破しようとする試みだ。

SSHを狙う攻撃もあるが、悪い奴らはSMTPサーバが欲しくて仕方がないのだろう。

spam Mailなど古びたのかと思いきや、今も盛んに送られているというわけだ。

不正アタックを検出するとPostfixは認証を停止し、その後fail2banはIPアドレスをブロックする。

ブロックされているかどうかなど攻撃側のサーバには分からないと思うので、たぶんアクセスを試みてくる。

ブロックは設定の時間が経過すると解除するのだが、そこで更に攻撃を検知するとブロック期間を長くしてアクセスを禁じる。

Postfixの認証を突破するためにはIDとPasswordが必要だが、攻撃者はその両方とも知らない。

IDが8文字だとしても14乗の組み合わせなので、既存の単語でもない限りは当たらない。

更にパスワードもあるのだから、対策を講じなかったとしても突破される可能性は低い。

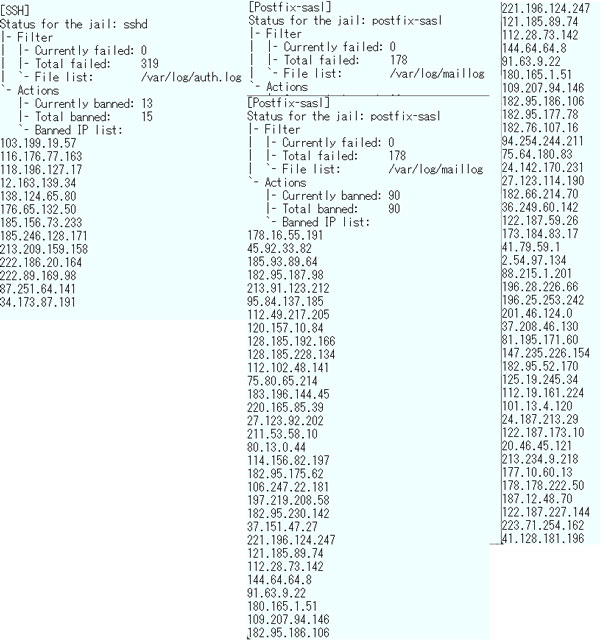

IPアドレスのブロック数はfail2banを動作させると急激に上昇する。

F&Fサーバの場合はfail2banを動かして数時間で数百になった。

24時間後に見るとBANしたIPアドレスはのべ992に増えていた。

[Postfix-sasl]

Status for the jail: postfix-sasl

|- Filter

| |- Currently failed: 0

| |- Total failed: 1132

|- File list: /var/log/maillog– Actions

|- Currently banned: 626

|- Total banned: 922

`- Banned IP list:

このまま無限に増えるのかというとそうでもないのは、新たな攻撃用IPアドレスの増加が少ないからだ。

現在の設定ではBANしているIPアドレスの総数は700前後で落ち着いている。

つまり常に新しいIPアドレスを使って攻撃を仕掛けていることになる。

全てではないにしても、特定のIPアドレスから繰り返し攻撃を受けていて、その場合は最長で30日間BANにする設定だ。

hogehoge@fnf.jpのように、様々なアカウント名を作ってメールを送ってくるものもある。

infoとかtempは狙われるとして、外国人名のMathewとかjasonなどが多いのは、送り先によらず同じ辞書を使うからではないだろうか。

34 Mathew.Lewis@fnf.jp

26 kathie.plewniak@fnf.jp

24 lynn.farmer@fnf.jp

22 jason.murphree@fnf.jp

22 adrienne.salyer@fnf.jp

20 mary.binicewicz@fnf.jp

20 rjmaas@fnf.jp

20 kim.r.walker@fnf.jp

18 chart@fnf.jp

16 deb.davidson@fnf.jp

16 ron.taylor@fnf.jp

14 julia.jenkins@fnf.jp

12 coyne@fnf.jp

12 dmarc-reports@fnf.jp

10 azevedo@fnf.jp

10 calesq1@fnf.jp

たまにtokyoとかkyotoなんて日本の地名を使うものもある。

これだって闇雲に送って当たる確率はゼロに近いわけだし、そもそも送れたか送れなかったかの統計でも取っているのかな?

F&Fではマトモなメールサーバから送られてきたメールは受け取るが、そうでないものは(IDがマッチしたとしても)受け取らない。

攻撃者のIPアドレスは様々なのだが、その中にbc.googleusercontent.comがある。

これはGoogleの提供しているサーバ(VM)で、spam発送者や攻撃者に好まれているとのこと。

メールサーバへのアタックのみではなく、Apacheの脆弱性を探す試みも確認出来た。

普通のレンタルサーバ会社だと、不正アクセスや攻撃的行為は規約で禁じられていると思うが、Googleは何でもアリなのかな。

と言うことで、bc.googleusercontent.comからのアクセスは遮断してある。

GoogleCloudは無料枠があるので、色々な仕掛けを作りやすい。

Apacheへの攻撃というか、セキュリティホール探しのアクセスは多い。

下はhttpd-error.logだが、存在しないディレクトリの存在しないファイルを探している。

45.148.10.247 -"GET /.env.json HTTP/1.1" 404 236

45.148.10.247 -"GET /.env.uat HTTP/1.1" 404 236

45.148.10.247 -"GET /.env.production.local HTTP/1.1" 404 236

45.148.10.247 -"GET /blog2/annex/2026/03/09/post-0/ HTTP/1.1" 404 139248

45.148.10.247 -"GET /config.env HTTP/1.1" 404 236

45.148.10.247 -"GET /.aws/credentials HTTP/1.1" 404 236

45.148.10.247 -"GET /.env.testing HTTP/1.1" 404 236

45.148.10.247 -"GET /blog2/annex/2026/03/08/post-0/ HTTP/1.1" 404 286688

45.148.10.247 -"GET /.env.aws HTTP/1.1" 404 236

45.148.10.247 -"GET /aws.json HTTP/1.1" 404 236

45.148.10.247 -"GET /aws.yaml HTTP/1.1" 404 236

45.148.10.247 -"GET /aws.yml HTTP/1.1" 404 236

45.148.10.247 -"GET /aws.env HTTP/1.1" 404 236

45.148.10.247 -"GET /aws.key HTTP/1.1" 404 236

45.148.10.247 -"GET /aws.secret HTTP/1.1" 404 236

45.148.10.247 -"GET /.aws/config HTTP/1.1" 404 236

コメント